FlixOnline, el malware que corre por los chats de WhatsApp: No vas a tener Netflix gratis

Check Point descubre una aplicación maliciosa para Android llamada FlixOnline que roba datos de WhatsApp.

Con más de 2.000 millones de usuarios activos al mes, no existe nada mejor que WhatsApp para intentar colar estafas y timos en cuanto a alcance y posibles víctimas, sobre todo si se venden con ofertas de servicios gratis que suelen ser de pago. ¿Netflix gratis durante 2 meses? Es una oferta tan buena que parece mentira, y de hecho lo es.

FlixOnline, malware por WhatsApp

A medida que el panorama de las amenazas móviles evoluciona, los actores de las amenazas siempre buscan desarrollar nuevas técnicas para evolucionar y distribuir con éxito el malware. Check Point Research (CPR) ha descubierto recientemente una nueva amenaza maliciosa en la tienda de aplicaciones Google Play que se propaga a través de las conversaciones de WhatsApp de los usuarios de móviles, y que también puede enviar más contenido malicioso a través de respuestas automáticas a los mensajes de WhatsApp entrantes.

Este método podría permitir a un hacker:

- Distribuir ataques de phishing

- Propagar más malware

- Difundir información falsa

- Robar credenciales y datos de la cuenta de WhatsApp

- Robar credenciales y datos de los chats de los usuarios

Netflix Premium gratis 2 meses

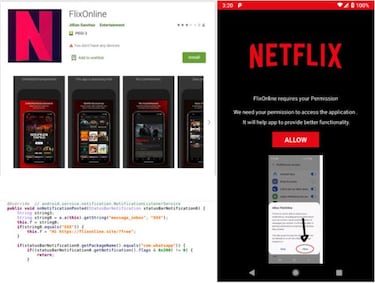

Los investigadores encontraron el malware escondido dentro de una aplicación en Google Play llamada 'FlixOnline'. La aplicación es un servicio falso que dice permitir a los usuarios ver contenidos de Netflix de todo el mundo en sus móviles. Pero en realidad, en lugar de permitir al usuario del móvil ver el contenido de Netflix, la aplicación está diseñada para “monitorizar las notificaciones de WhatsApp del usuario, y para enviar respuestas automáticas a los mensajes entrantes del usuario utilizando el contenido que recibe de un servidor remoto de comando y control (C&C)”.

El malware envía a través de WhatsApp el siguiente mensaje a sus víctimas, atrayéndolas con la oferta de un servicio gratuito de Netflix:

"2 Meses de Netflix Premium Gratis Por Razón de la Cuarentena (VIRUS CORONA)* Consigue 2 Meses de Netflix Premium Gratis en cualquier parte del mundo durante 60 días. Consíguelo ahora AQUÍ https://bit[.]ly/3bDmzUw".

Cuando la aplicación se descarga de la Play Store y se instala, el malware inicia un servicio que solicita permisos de 'Superposición', ‘Ignorar Optimización de la Batería' y 'Notificación'. El propósito detrás de la obtención de estos permisos es:

- La superposición permite a una aplicación maliciosa crear nuevas ventanas encima de otras aplicaciones. Esto suele ser solicitado por el malware para crear una pantalla de "Inicio de sesión" falsa para otras aplicaciones, con el objetivo de robar las credenciales de la víctima.

- Ignorar las optimizaciones de la batería evita que el malware se apague por la rutina de optimización de la batería del dispositivo, incluso después de estar inactivo durante un período prolongado.

- El permiso más destacado es el acceso a las notificaciones, más concretamente, al servicio Notification Listener. Una vez habilitado, este permiso proporciona al malware acceso a todas las notificaciones relacionadas con los mensajes enviados al dispositivo, y la capacidad de realizar automáticamente acciones designadas como "descartar" y "responder" a los mensajes recibidos en el dispositivo.

La amenaza está retirada

Si se conceden estos permisos, el malware tiene todo lo que necesita para empezar a distribuir sus cargas útiles maliciosas y responder a los mensajes entrantes de WhatsApp con respuestas autogeneradas. En teoría, a través de estas respuestas autogeneradas, un hacker puede robar datos, causar interrupciones en grupos de chat relacionados con el trabajo, e incluso extorsionar enviando datos sensibles a todos los contactos del usuario.

Check Point notificó a Google sobre la aplicación maliciosa y los detalles de su investigación, y Google retiró rápidamente la aplicación de la Play Store. Pero ello no evitó que “en el transcurso de 2 meses, la aplicación "FlixOnline" se descargase aproximadamente 500 veces”, lo que supone 500 víctimas en potencia.

Noticias relacionadas

Según los expertos de CPR, “este malware para Android, que se puede convertir en gusano, presenta nuevas técnicas innovadoras y peligrosas para propagarse, y para manipular o robar datos de aplicaciones de confianza como WhatsApp.

Por ello, los usuarios deben desconfiar de los enlaces de descarga o los archivos adjuntos que reciban a través de WhatsApp u otras aplicaciones de mensajería, incluso cuando parezcan proceder de contactos o grupos de mensajería de confianza”.