Las estafas por Sextorsión se disparan en enero: ¿En qué consisten?

Las campañas de extorsión sexual han experimentado un auge justo al iniciarse el nuevo año. ¿Debemos creerlas?

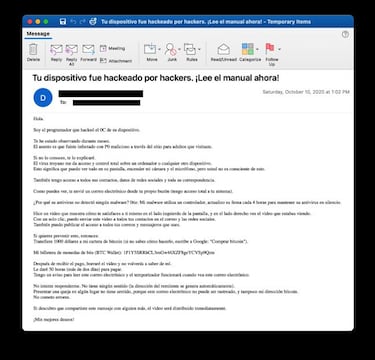

En agosto de 2019 os contamos la primera campaña de chantaje por extorsión de la que nos hacíamos eco, por la cual la cual cibercriminales pedían a usuarios/as que habían estado viendo contenidos pornográficos un pago a cambio de no distribuir supuesto contenido sexual suyo, señalando que habían hackeado la cámara del ordenador y grabado al usuario viendo estos contenidos, lo cual era falso aunque varios ‘picaron’ y pagaron el rescate a los hackers.

Saltamos en el tiempo a abril del pasado 2020, justo en pleno confinamiento, y vemos que de nuevo hay una campaña de sextorsión, solo que esta vez ni se molesta en buscar usuarios cuyas IPs hayan estado en contacto con páginas de contenidos adultos, sino a cualquiera. ¿El motivo? Aprovechar la confusión y el encierro que el confinamiento estaba provocando, junto al aumento en el uso de apps de videollamadas.

Las campañas de sextorsión se disparan

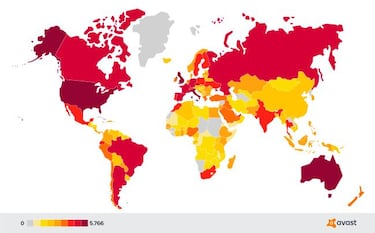

Y esto nos lleva a enero de 2021, casi un año después del inicio de la pandemia, a una realidad en la que las clases online y el teletrabajo ya no son una curiosidad, sino una medida implementada en muchos casos. Un mes en el que según la compañía experta en ciberseguridad Avast, se han registrado más de medio millón de intentos de ataques de sextorsión, disparando la cantidad de estafas usando este método.

Las campañas de extorsión sexual consisten en correos electrónicos que afirman haber grabado al usuario durante sus momentos sexuales privados, y amenazan con hacerlos públicos a menos que la víctima pague una suma de dinero al atacante. Los investigadores de Avast aconsejan directamente ignorar los correos de sextorsión en lugar de reaccionar ante ellos, ya que "comúnmente son afirmaciones falsas".

Sextorsión por ZOOM

Dado el aumento en el uso de aplicaciones como Zoom para videollamadas, clases y reuniones por streaming, los cibercriminales usan esto en sus campañas, pero también se valen de la ingeniería social probando con otros temas, como virus troyano. Según Avast:

La campaña de sextorsión más frecuente usa a Zoom como excusa, señalando en un mail escrito para asustar al usuarios que han aprovechado las vulnerabilidades de la aplicación Zoom para acceder al dispositivo y a la cámara del usuario. La realidad es que Avast no ha detectado ninguna vulnerabilidad real en Zoom. El correo electrónico también menciona un "acto sexual grabado", y que el atacante ha accedido a "información sensible" que puede causar un "terrible daño a la reputación" a menos que se realice un pago de 2.000 dólares en Bitcoins.

Una característica distintiva de esta campaña es que los correos electrónicos parecen enviados desde la propia dirección de correo electrónico del usuario. Sin embargo, solo el nombre del remitente que se muestra ha sido modificado, y al hacer clic en él se revela su verdadera dirección de correo electrónico.

Noticias relacionadas

La segunda campaña más frecuente es aquella en la que se envía un correo electrónico que amenaza con que hace unos meses se instaló un troyano en el ordenador de la víctima que grabó todos sus movimientos con el micrófono y la cámara web. Además, también afirma haber extraído todos los datos del dispositivo, incluidos los chats, las interacciones en redes sociales y los contactos. Los atacantes exigen un rescate en criptomonedas, incluyendo una nota con un falso "temporizador" que se pone en marcha cuando la víctima recibe el correo electrónico, con el fin de establecer un plazo para el rescate.

También en España

Los investigadores de Avast Threat Labs señala que “la mayoría de estos ataques iban dirigidos a usuarios de habla inglesa en Reino Unido y los Estados Unidos”, aunque también han detectado hasta 36.759 ataques de este tipo en España. Si recibes un email de esta clase amenazándote y solicitando un rescate en dinero -por ejemplo criptodivisas Bitcoin-, según Avast:

- Mantén la calma. En realidad, el atacante no posee ninguna grabación, y solo está utilizando técnicas de ingeniera social para asustarte y avergonzarte para que pagues.

- Trata el correo electrónico como lo harías con los correos de spam, ignorándolo. No respondas ni pagues ningún dinero.

- En caso de que el atacante haya incluido una contraseña antigua filtrada tuya, cambia tu contraseña actual por una larga y compleja, sino lo has hecho todavía.