El cajero de banco que usas se puede piratear en 15 minutos o menos

Unos analistas de seguridad estiman que el 85% de los cajeros que hay son vulnerables.

Incluso en esta era digital en la que vivimos y pagamos (casi) todo con la tarjeta, el móvil o de forma online, el gesto de ir al cajero de un banco a sacar dinero sigue y seguirá presente. Pero, ¿sabes que ese cajero en el que sacas dinero puede hackearse presencialmente o a distancia en menos de 15 minutos? Sí, exactamente. Y no es algo nuevo lo que un informe de analistas de seguridad ha descubierto, sino que el propio Servicio Secreto de los Estados Unidos lo advirtió hace 10 meses.

Malware en cajeros desde 2009

En vez de intentar reventarlos por la fuerza bruta, desde 2009 se han visto ataques a cajeros automáticos o ATM usando malware como Skimer, un virus troyano diseñado para robar fondos y datos de tarjetas bancarias. Y desde la aparición de Skimer, los ataques se han multiplicado por el mundo. De hecho, según la EAST (Asociación Europea para las Transacciones Seguras), en 2017 los ataques informáticos a cajeros de banco se triplicaron en Europa con respecto al año anterior, sumando unas pérdidas totales de 1,52 millones de euros.

Convertido en un negocio ilegal lucrativo, la venta en foros de la Dark Web de herramientas malware como GreenDispenser, Alice, Ripper, Radpin o Ploutus, para atacar cajeros comienzan a partir de 1.500 dólares, y aumenta según la efectividad del virus. Y de hecho estos citados aquí han sido usados en hackeos de ATM. Algunos como CutletMaker, malware descubierto el año pasado, ha sido vendido por 5.000 dólares y acompañado de instrucciones detalladas para saber cómo usarlo contra un cajero. Y hablando de estos, el informe de esta compañía revela que hasta el 85% actual de los cajeros fabricados por compañías como NCR, Diebold Nixdorf o GRGBanking pueden ser hackeados fácilmente, tanto a distancia como presencialmente, y en 15 minutos.

Windows modo Kiosko

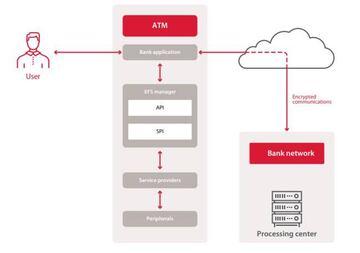

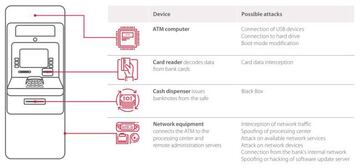

Interiormente hay dos partes separadas en un cajero ATM: la primera es una caja fuerte bien protegida que contiene el dispensador de dinero y el módulo para introducir dinero. La segunda es un cuerpo blindado que contiene un ordenador conectado a los elementos funcionales del cajero -lector de tarjetas, pantalla, teclado, conector del dispensador de dinero, equipamiento de red. Por muy blindado que esté, su protección es mínima y en muchos casos sólo usa una puerta de plástico con una cerradura simple de llaves genéricas, las cuales se pueden comprar por Internet y son válidas puesto que la cerradura de la puerta del cajero es la misma en todos los modelos.

Usando un Windows especial para ATM, diseñado ex profeso para evitar modificaciones al funcionar en modo kiosko, este SO procesa la petición de un cliente y manda los datos a la red del Banco, que decide si autorizar el dinero o no. ¿Cual es el problema? Conecta un simple USB cargado con uno de los malwares descritos arriba en el puerto PS/2 del cajero, y sacarás el Windows de su modo kiosko y lo tendrás operativo para ejecutar comandos, como extraer dinero sin límite. ¿Cómo accedes a dicho puerto? Abriendo la puerta con cerradura de llave génerica.

Las 4 vulnerabilidades de un cajero ATM

Esta operación exige estar presencialmente delante del cajero, aunque se han dado casos de hackers que se han convertido en empleados del banco que querían atracar u operadores de Red, lo que les ha dado la oportunidad de hackear los ATM de manera remota, sin tener que conectar nada físico. O lo que es peor: esperar a que alguien haga una operación legal en el cajero y controlar los paquetes de datos que el cajero envía y recibe en la red del banco.

Otra lacra es que tanto el Windows que usa el ATM como sus periféricos disponen de pocas medidas de protección, entre ellas la autenticación, y es fácil conectar un equipo externo no validado previamente. Según PTSecurity, las 4 vulnerabilidades de un cajero encontradas en sus análisis son:

- Seguridad de Red insuficiente

- Seguridad de periféricos insuficiente

- Configuración inapropiada de sistemas o dispositivos

- Vulnerabilidades o configuración inapropiada de Control de Aplicaciones